im Teil 2 möchte ich euch ein Paar meine Projekte vorstellen.

1. Active Directory verwalten.

2. Berechtigungskonzept aufbauen für das neue ERP-System.

3. Redundantes Internetnutzung über die Firewall realisieren.

4. Zeiterfassung durch Fingerabdruckerkennung.

1. Active Directory(AD) ist die Netzwerkstruktur eines Unternehmen wo sämtliche Benutzer, Gruppen, Computer, Dienste, Server, Gruppenrichtlinien und Geräte wie Drucker und Scanner abgebildet sind. Meine Hauptaufgaben waren die AD zu verwalten und zu strukturieren zum Beispiel: neue Mitarbeiter Konten anlegen oder alte Mitarbeiter Konten im System löschen, Gruppen erstellen für Benutzer, Computern und bestimmte rechten über die Gruppenrichtlinien ausrollen. (z.b. wegen Informationssicherheit die Bildschirme nach 10 min. automatisch sperren bei verlassen des Arbeitsplatzes)

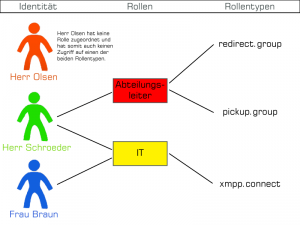

2. Im vorherigen System „AP+4“ gab es noch kein Berechtigungskonzept. Eine abteilungsübergreifende Benutzerverwaltung mit entsprechenden Zugriffsrechten war nicht vorhanden. Dadurch werden die Prozesse schnell unübersichtlich und man verliert schnell den Überblick. Aber durch das neue System wird ein Berechtigungskonzept aufgebaut damit jetzt jeder nur abteilungsbezogene Berechtigungsrechte bekommt und nur die Module, die er benötigt zur Verfügung hat. Die vertraulichen Daten werden geschützt und dadurch wird es eine übersichtliche Struktur für die einzelnen Arbeitsgänge geschaffen. Um im System eine Berechtigungskonzept zu verschaffen brauche ich die Informationen über „wer darf was“ in der Abteilung? Darf der Abteilungsleiter mehr als der normale Mitarbeiter? Das habe ich durch wöchentlichen Workshop mit der jeweiligen Abteilung zusammengesetzt und die Struktur aufgebaut. Umsetzt habe ich die Berechtigungsstruktur durch den Applus Manager. Ich habe Aufgaben(Rollen) angelegt durch SQL Abfrage in der Datenbank und für die Mitarbeiter eine Umgebung geschaffen darin sie arbeiten kann. Als nächstes habe ich die Mitarbeiter(Identität) diese entsprechen erstellten Aufgaben zugeordnet. Jetzt dürfen die Mitarbeiter nur die Aufgaben erledigen die auch in Ihren Umgebung angegeben sind.

Abbildung 2: Berechtigungskonzept

vgl. Mögliche Rollenkonstellation im Unternehmen (wiki.pascom.net)

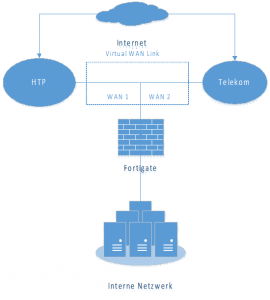

3. Wir haben im Unternehmen 2 Internet Anbieter einmal von htp und von Telekom, normalerweise läuft das Unternehmen-Netzwerk über den htp Anschluss, da es aber auch zur Ausfällen kommt, muss dann immer das Netzwerkkabel Manuel umgesteckt werden und das war sehr zeitaufwendig. Daher sollt ein redundantes Internet aufgebaut werden. Wenn eine Internetanschluss ausfällt, automatisch über den Anderen Anschluss das Internet weiter betrieben wird und die Mitarbeiter sofort weiter arbeiten kann. Als erstes muss ich die beiden Anschlüsse an den Firewall anschließen. Dann löschen von Sicherheitsrichtlinien und Routen, die Anschluss 1 oder 2 frühe verwendet hat. Danach erstelle ich eine WAN-Link-Schnittstelle wo beide Anschlüsse rein laufen wird. Dadurch kann ich eine Standard Route für die WAN-Link-Schnittstelle erstellen und jetzt läuft die Datenübertragungen des internen Netzwerks nur mit dem WAN-Link-Schnittstelle. Die beiden Anschlüsse laufen jetzt über den WAN-Link-Schnittstelle wenn der eine Anschluss ausfällt kommt sofort der andere Anschluss zum Einsatz.